La Cassazione affronta, nella Sentenza n. 49016/2017 del 25 ottobre 2017, la questione della validità legale della trascrizione di chat Whatsapp a fini giudiziari, come prova in un processo, precisando che i messaggi Whatsapp possono essere considerati prova documentale ed essere utilizzati nel processo civile o penale solamente a certe condizioni.

La Cassazione affronta, nella Sentenza n. 49016/2017 del 25 ottobre 2017, la questione della validità legale della trascrizione di chat Whatsapp a fini giudiziari, come prova in un processo, precisando che i messaggi Whatsapp possono essere considerati prova documentale ed essere utilizzati nel processo civile o penale solamente a certe condizioni.

Il caso sul quale si è espresso la Cassazione riguarda una denuncia per stalking, a seguito della quale la difesa dell’imputato avrebbe voluto depositare la trascrizione di messaggi provenienti da chat Whatsapp per dimostrare l’inattendibilità della persona offesa, ma la Corte Territoriale si è rifiutata di inserire tali elementi addotti dalla parte nel fascicolo.

Secondo la Cassazione, è corretto che la Corte Territoriale non abbia accettato il deposito della trascrizioni perché le chat Whatsapp hanno valore come prova informatica nel processo solamente se viene acquisito anche il supporto – telematico o figurativo – contenente la registrazione, essendo la trascrizione una semplice riproduzione del contenuto della principale prova documentale.

Il motivo della necessità di depositare il supporto è – stando alla Sentenza n. 49016/2017 del 25 ottobre 2017 della Cassazione – che questo permette di “controllare l’affidabilità della prova medesima mediante l’esame diretto del supporto onde verificare con certezza sia la paternità dell registrazioni sia l’attendibilità di quanto da esse documentato“.

Il motivo della necessità di depositare il supporto è – stando alla Sentenza n. 49016/2017 del 25 ottobre 2017 della Cassazione – che questo permette di “controllare l’affidabilità della prova medesima mediante l’esame diretto del supporto onde verificare con certezza sia la paternità dell registrazioni sia l’attendibilità di quanto da esse documentato“.

Poiché non è sempre possibile depositare il dispositivo originale (per motivi legati alla privacy dei contenuti, indisponibilità dell’hardware, danneggiamento, perdita, etc…) e dato che ormai in ambito digitale non esiste più il concetto di “originale” dato che la copia forense di un dispositivo ha la stessa valenza probatoria del dispositivo, è possibile valutare il deposito della copia forense del dispositivo di registrazione (registratore digitale, smartphone, telecamera, etc…) così da conferire il valore legale di prova informatica e documentale al suo contenuto (registrazioni, filmati, messaggi SMS o Whatsapp, etc…).

Per completezza, oltre al deposito dell’acquisizione forense del contenuto del dispositivo dal quale si vorranno estrarre le prove informatiche, riteniamo sia essenziale depositare anche una relazione tecnica forense che attesti la metodologia e strumentazione utilizzata per la copia forense, l’assenza di tracce di alterazione o manipolazione ai dati che dovranno essere utilizzati in Giudizio e i criteri con i quali sono stati estratti gli elementi probatori d’interesse come ad esempio i messaggi SMS o Whatsapp, registrazioni audio, filmati, etc…

La Cassazione non specifica come acquisire i messaggi Whatsapp come prova in un Processo, a fini legati e utilizzo in Tribunale, ma lascia intendere che se il deposito viene fatto in modo “integrale” (quindi con il dispositivo originale o il suo equivalente tramite acquisizione forense certificata) i dati possono essere accettati e utilizzati in Giudizio.

Per creare una copia conforme dei messaggi Whatsapp a uso legale (inclusi anche SMS, messaggi, chat o gruppi Telegram, Viber, iMessage, Facebook Messenger, Skype o qualunque altro sistema di Instant Messaging) è quindi necessario avvalersi delle tecniche di acquisizione forense da cellulare, smartphone o tablet, basate sui principi di inalterabilità della prova e conformità con l’originale espressi dalla Legge 48 del 2008 che cita, ad esempio, come le copie forensi debbano esse eseguite “adottando misure tecniche dirette ad assicurare la conservazione dei dati originali e ad impedirne l’alterazione“, “con una procedura che assicuri la conformità dei dati acquisiti a quelli originali e la loro immodificabilità.”.

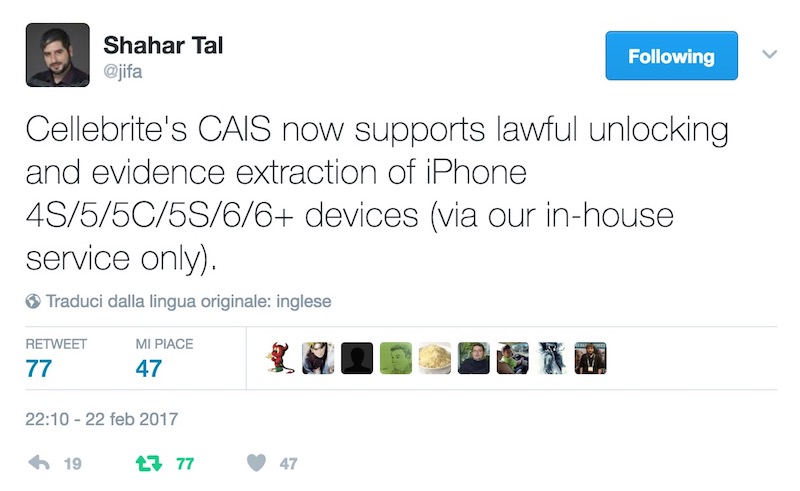

Lo Studio si avvale della migliore strumentazione hardware e software per copia conforme dei contenuti e acquisizione forense certificata delle prove da smartphone e tablet per utilizzo in Tribunale, utilizzati da personale tecnico qualificato e con esperienza in ambito d’indagini digitali. Gli strumenti principali di cui ci avvaliamo sono l’israeliano Cellebrite UFED, Micro Systemation XRY, Oxygen Forensics, Paraben Device Seizure, Katana Forensics Lantern e altri software di mobile forensics che utilizziamo nell’ambito delle perizie informatiche di acquisizione forense da dispositivi mobili.

Lo Studio si avvale della migliore strumentazione hardware e software per copia conforme dei contenuti e acquisizione forense certificata delle prove da smartphone e tablet per utilizzo in Tribunale, utilizzati da personale tecnico qualificato e con esperienza in ambito d’indagini digitali. Gli strumenti principali di cui ci avvaliamo sono l’israeliano Cellebrite UFED, Micro Systemation XRY, Oxygen Forensics, Paraben Device Seizure, Katana Forensics Lantern e altri software di mobile forensics che utilizziamo nell’ambito delle perizie informatiche di acquisizione forense da dispositivi mobili.

Per conferire maggiore autorevolezza alla perizia di acquisizione delle chat Whatsapp, talvolta può essere strategico produrre perizia informatica asseverata e giurata in Tribunale, in particolare in ambito di cause e processi civili. L’asseverazione e giuramento della perizia informatica viene fatta dal Perito davanti al Cancelliere del Tribunale al fine di assumersi la responsabilità giuridica e legale del proprio operato, garantendo di aver “bene e fedelmente proceduto alle operazioni e di non aver avuto altro scopo che quello di far conoscere la verità“.

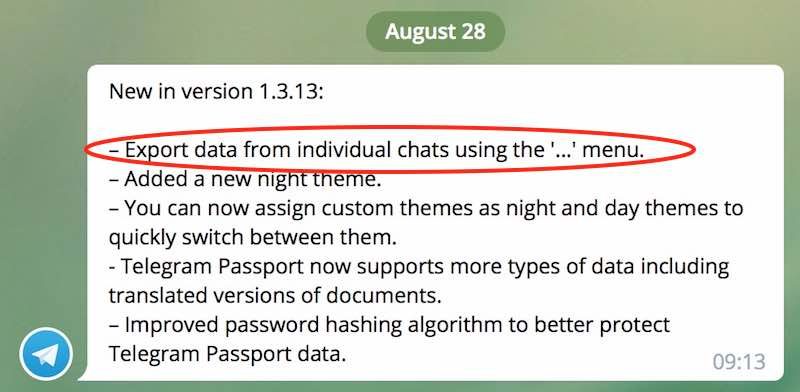

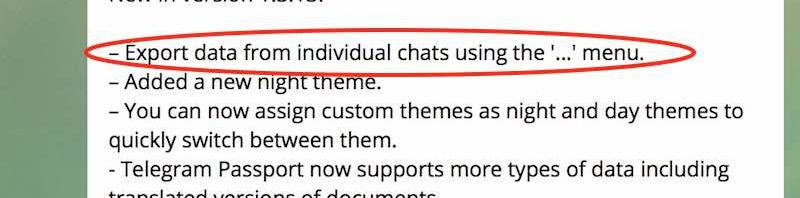

Telegram ha da poco annunciato la possibilità di esportare una singola chat (ma anche gruppo, canale o bot) dal proprio profilo, includendo messaggi di testo, messaggi vocali, messaggi video, foto, filmati, stickers, GIF animate, vcard dei contatti, location e file allegati con un limite di 1.5 GB in totale. Vediamo come fare a esportare le proprie chat con relativi vantaggi, limiti e possibilità di utilizzo.

Telegram ha da poco annunciato la possibilità di esportare una singola chat (ma anche gruppo, canale o bot) dal proprio profilo, includendo messaggi di testo, messaggi vocali, messaggi video, foto, filmati, stickers, GIF animate, vcard dei contatti, location e file allegati con un limite di 1.5 GB in totale. Vediamo come fare a esportare le proprie chat con relativi vantaggi, limiti e possibilità di utilizzo.

Mercoledì 10 aprile 2013 terrò un seminario sulla Mobile Forensics presso la Facoltà di Giurisprudenza dell’Università degli Studi di Milano. Il seminario, seguito dall’interessante intervento di Stefano Fratepietro, sarà inserito nell’ambito del Corso di Perfezionamento in “Computer Forensics e Investigazioni Digitali“, VI edizione A.A. 2012/2013.

Mercoledì 10 aprile 2013 terrò un seminario sulla Mobile Forensics presso la Facoltà di Giurisprudenza dell’Università degli Studi di Milano. Il seminario, seguito dall’interessante intervento di Stefano Fratepietro, sarà inserito nell’ambito del Corso di Perfezionamento in “Computer Forensics e Investigazioni Digitali“, VI edizione A.A. 2012/2013.