Nella giornata di venerdì 18 ottobre 2019 si terrà ad Amelia, in Umbria, il convegno “Le Investigazioni: La Digital Forensics – il processo alla prova informatica”, giunto ormai alla sua quinta edizione.

Nella suggestiva cornice del Chiostro Boccarini, la conferenza ONIF sulla digital forensics si terrà dalle ore 09:15 alle 17:30 in contemporanea presso la Sala Boccarini e la Sala Palladini, con entrata unica da Piazza Vera, ad Amelia (TR).

L’ingresso è riservato, con invito solo per le autorità istituzionali, obbligo di registrazione per tutti gli altri, fino ad esaurimento posti. La registrazione potrà avvenire tramite il portale Eventbrite fino al 14 ottobre 2019, in tempo utile per permettere agli organizzatori di gestire al meglio la logistica, dato che si prevede una discreta affluenza come durante gli anni passati.

La giornata vedrà interventi su argomenti legati all’informatica forense e informatica giuridica da parte di operatori delle Forze dell’Ordine oltre a personalità istituzionali, giuristi e consulenti tecnici dell’Associazione ONIF.

Per l’iscrizione al seminario ONIF sull’informatica forense e le investigazioni digitali è disponibile il link ufficiale su Eventbrite.

Il programma del seminario ONIFF su digital forensics ad Amelia è il seguente:

- 9:15 – 10:00: Saluti Istituzionali del Presidente ONIF Paolo Reale, delle Istituzioni e del Presidente IISFA Gerardo Costabile

- 10:00 – 10:30: Polizia di Stato – Compartimento Polizia Postale e delle Comunicazioni (PG)

- 10:30 – 10:45 ADORA ICT – CEO Massimo Santangelo

- 10:45 – 11:15: Arma dei Carabinieri RACIS/Reparto Tecnologie Informatiche (Roma)

- 11:15 – 11:35: AMPED – “Videosorveglianza: sfide e strumenti per gli agenti in prima linea”

- 11:35 – 12:00: Avv. Francesco Paolo Micozzi – “Revenge Porn e Codice Rosso: la fattispecie incriminatrice e i profili di indagine”

- 12:00 – 12:30: Prof. Federico Bona Galvagno, Giudice Sezione Penale

- 12:30 – 12:50: SOPHOS – “Come le soluzioni di intelligenza artificiale di rilevamento e risposta delle minacce (EDR), grazie alla sicurezza sincronizzata, possono creare report automatizzati per audit anche in ambito forense”

- — Pausa Pranzo —

- 14:00 -14:25: Guardia di Finanza – Nucleo Speciale Tutela Privacy e Frodi Tecnologiche (Roma)

- 14:25 – 14:30: VISURA SpA

- 14:30 – 15:30: Tavola Rotonda: On. Rossini, On. Giuliodori, Prof. Bona Galvagno, Avv. Brazzi, lng. Reale: “La Proposta di Legge sul Registro Nazionale degli Informatici Forensi”

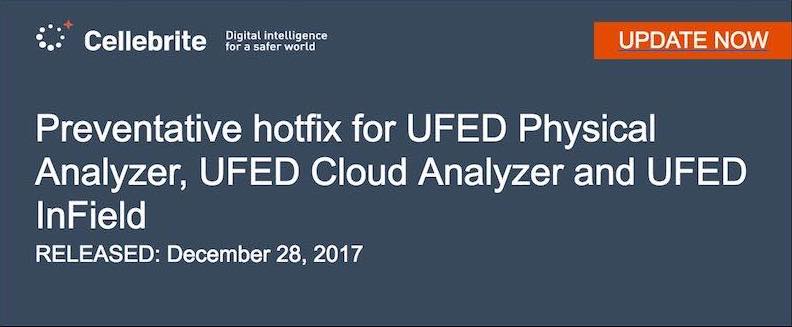

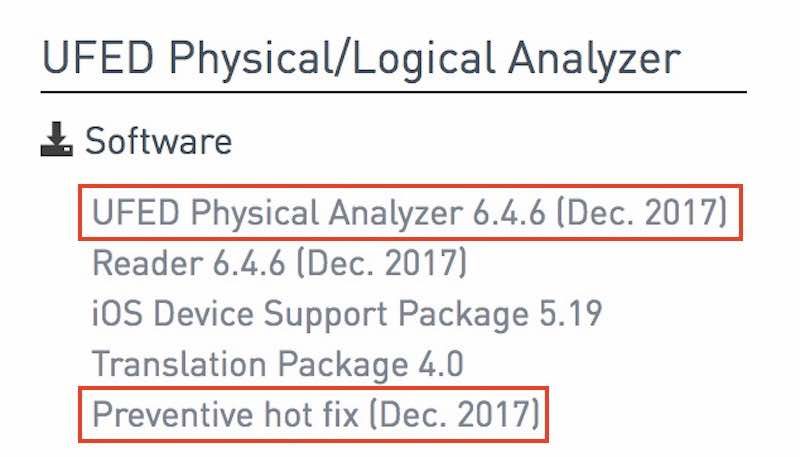

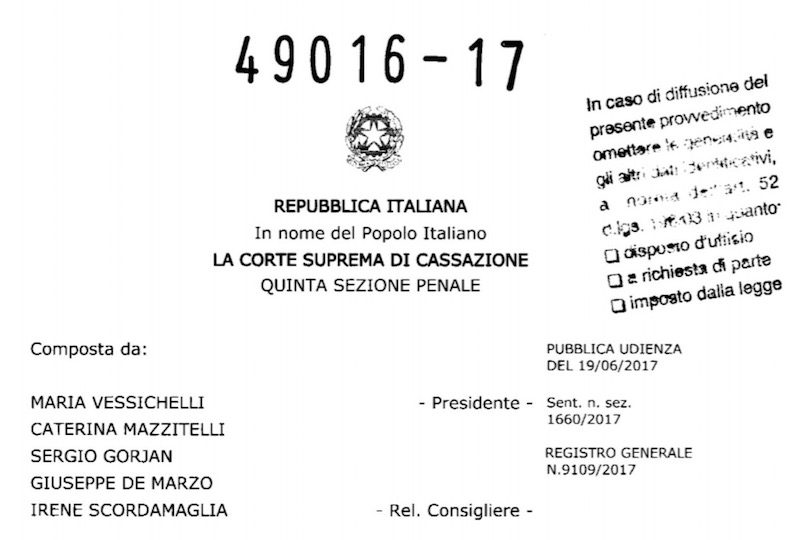

- 15:30 – 15:50: CELLEBRITE – “Le nuove sfide investigative digitali nel XXI Secolo: Come rivelare prove nascoste mediante Cellebrite Analytics”

- 15:50 – 16:15: Ugo Lopez – Utilizzo di Power BI per Analisi Forensi

- 16:15 – 16:40: Nanni Bassetti – “Acquisizione, Virtualizzazione ed Analisi con strumenti Open Source”

- 16:40 – 17:05: Luca Cadonici – “Wallet Hardware e Criptovalute: Dal sequestro dei dispositivi al tracciamento delle transazioni”

- 17:05 – 17:30: Prof. Avv. Stefania Stefanelli – “Ragazzi e New Media: Rischi, Capacità, Profilazione”