Come ogni fine anno, arriva il momento della pubblicazione del consueto volume di raccolta di articoli della serie “IISFA Memberbook” sulla digital forensics, realizzati nell’ambito delle attività dell’associazione IISFA Italian Chapter.

Come ogni fine anno, arriva il momento della pubblicazione del consueto volume di raccolta di articoli della serie “IISFA Memberbook” sulla digital forensics, realizzati nell’ambito delle attività dell’associazione IISFA Italian Chapter.

E’ andato in onda su Italia Uno il servizio dove ho fornito il mio piccolo contributo per Le Iene sulla famosa truffa informatica che sta intasando da alcuni mesi le nostre caselle di posta elettronica. Nicolò De Devitiis, con l’autore Marco Fubini, hanno magistralmente descritto nel loro servizio quella che sta diventando la truffa del “Paga o ti faremo vedere a tutti mentre guardi i porno”.

E’ andato in onda su Italia Uno il servizio dove ho fornito il mio piccolo contributo per Le Iene sulla famosa truffa informatica che sta intasando da alcuni mesi le nostre caselle di posta elettronica. Nicolò De Devitiis, con l’autore Marco Fubini, hanno magistralmente descritto nel loro servizio quella che sta diventando la truffa del “Paga o ti faremo vedere a tutti mentre guardi i porno”.

Mercoledì 21 novembre, dalle 09:30 alle 17:30, terrò a Brescia il corso su OSINT e tecniche di acquisizione delle prove online, per utilizzo a fini legali. Lo scopo del corso è quello d’illustrare le basi dell’OSINT (Open Source INTelligence) per poi dettagliare maggiormente la fase di raccolta, acquisizione e produzione della prova digitale ottenuta tramite le tecniche OSINT per uso legale, ad esempio per la redazione di memoria, querela o relazione tecnica per l’accusa o la difesa.

Mercoledì 21 novembre, dalle 09:30 alle 17:30, terrò a Brescia il corso su OSINT e tecniche di acquisizione delle prove online, per utilizzo a fini legali. Lo scopo del corso è quello d’illustrare le basi dell’OSINT (Open Source INTelligence) per poi dettagliare maggiormente la fase di raccolta, acquisizione e produzione della prova digitale ottenuta tramite le tecniche OSINT per uso legale, ad esempio per la redazione di memoria, querela o relazione tecnica per l’accusa o la difesa.

Durante il corso i partecipanti apprenderanno le principali tecniche per eseguire indagini online tramite da fonti aperte, impareranno quali informazioni si possono ottenere, come raggiungerle e validarle, approfondendo poi le modalità con le quali tali informazioni possono diventare prove digitali, utili per la produzione come evidenza o prova in giudizio.

In particolare, faremo riferimento all’acquisizione forense e cristallizzazione di siti web come prova per utilizzo in Tribunale (ad esempio in caso di violazione di proprietà intellettuale, plagio, etc…) o alla raccolta di prove da social network come Facebook, Twitter o Linkedin (ad esempio in casi di diffamazione, minacce, stalking o concorrenza sleale) arrivando a toccare argomenti come la raccolta delle prove in ambito di criptomonete, sulla blockchain di diverse monete matematiche, con cenni alla bitcoin forensics e intelligence.

La giornata di corso su OSINT, fonti aperte e raccolta delle prove online sarà sia teorica sia pratica, con utilizzo di dispense che illustrano le modalità operative di ricerche online e alcuni esempi pratici di perizia informatica volta a raccogliere prove digitali a uso legale da siti web, profili Facebook con la possibilità d’includere anche prove ricavate da chat o gruppi Whatsapp o Facebook Messenger (molto spesso significative in ambito d’indagini su stalking, diffamazione).

I destinatari del corso sulle fonti aperte e la raccolta delle prove a fini legali che si terrà a Brescia sono Consulenti Informatici Forensi, Ingegneri, Investigatori Privati, Forze dell’Ordine, Avvocati, CTU, CTP, CT PM, Responsabili dei Sistemi Informativi, Responsabili di Sistemi di Pagamento, Responsabili di Progetti Internet/Intranet, Responsabili E-Commerce, Sistemisti e operatori del settore ICT, Giornalisti o appassionati di giornalismo investigativo, Responsabili della Sicurezza Informatica, Responsabili EDP e CED, Responsabili di Rete, Amministratori di Rete, Responsabili di Siti Web, Studenti Universitari, Consulenti Tecnici, appassionati di Cyber Crime, Informatici Forensi.

I prerequisiti del corso, con sede a Brescia, sono la conoscenza delle basi dell’informatica e del web, possono quindi partecipare sia tecnici sia informatici forensi con esperienza sia giornalisti con specializzazione in giornalismo investigativo, che spesso hanno la necessità non soltanto di eseguire ricerche e indagini online ma anche di cristallizzare e consolidare le prove trovate, per tutelarsi da eventuali responsabilità legate alle informazioni riportate nei loro scritti.

A tutti i partecipanti al corso su OSINT e raccolta delle prove dal web verrà rilasciata una pergamena con attestato di frequenza. La durata del corso è dalle 09:30 alle 17:30, con pausa pranzo e le lezioni si terranno in Via Cefalonia 70, a Brescia, presso lo Studio d’Ingegneria Informatica Forense.

Il programma di dettaglio del corso su OSINT, ricerche online e acquisizione delle prove da Internet è il seguente:

Per informazioni o iscrizioni, fare riferimento alla pagina EventBrite del corso su OSINT e raccolta delle prove da Internet.

Mercoledì 24 ottobre, presso l’Auditorium della Tecnica in Viale Umberto Tupini 65 a Roma, si terrà la diciannovesima edizione del Forum ICT Security, con il titolo “Conoscere e Prevenire le Nuove Minacce Informatiche“, durante la quale esperti del settore settore delineeranno scenari criminologici di rischio e ci porteranno a conoscenza delle loro esperienze e delle soluzioni, al fine di indicare ad Aziende, PMI, e P.A. dove riporre tutti gli sforzi e le risorse, non solo a fini di contrasto ma, soprattutto, a fini di prevenzione, per il benessere della popolazione, della sicurezza nazionale, e il buon funzionamento del sistema Paese e della sua crescita economica.

Mercoledì 24 ottobre, presso l’Auditorium della Tecnica in Viale Umberto Tupini 65 a Roma, si terrà la diciannovesima edizione del Forum ICT Security, con il titolo “Conoscere e Prevenire le Nuove Minacce Informatiche“, durante la quale esperti del settore settore delineeranno scenari criminologici di rischio e ci porteranno a conoscenza delle loro esperienze e delle soluzioni, al fine di indicare ad Aziende, PMI, e P.A. dove riporre tutti gli sforzi e le risorse, non solo a fini di contrasto ma, soprattutto, a fini di prevenzione, per il benessere della popolazione, della sicurezza nazionale, e il buon funzionamento del sistema Paese e della sua crescita economica.

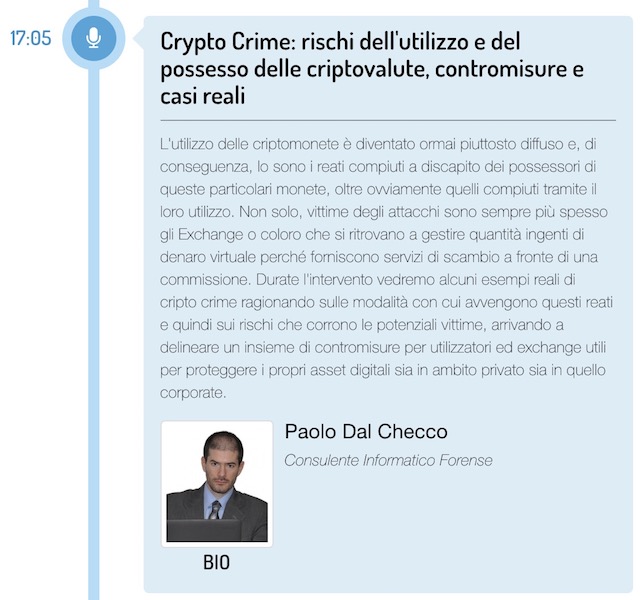

Io porterò il mio modesto contributo dalle 17:05 alle 17:40 con un intervento dal titolo “Crypto Crime: rischi dell’utilizzo e del possesso delle criptovalute, contromisure e casi reali” durante il quale tirerò le somme sui primi 10 anni del Bitcoin e delle criptomonete che lo hanno seguito, come Ethereum, Monero, ZCash, Ripple, Litecoin viste dal punto di vista dei cosiddetti “crypto crime”, cioè dei reati che coinvolgono possessori e utilizzatori delle criptovalute ma non solo, spesso anche ignare vittime. Il rischio spesso, infatti, è che le cryptocurrencies vengano utilizzate come tramite per il riciclaggio e l’incasso dei proventi dei reati più che come oggetto. Non solo, vittime degli attacchi sono sempre più spesso gli Exchange o coloro che si ritrovano a gestire quantità ingenti di denaro virtuale perché forniscono servizi di scambio a fronte di una commissione.

Io porterò il mio modesto contributo dalle 17:05 alle 17:40 con un intervento dal titolo “Crypto Crime: rischi dell’utilizzo e del possesso delle criptovalute, contromisure e casi reali” durante il quale tirerò le somme sui primi 10 anni del Bitcoin e delle criptomonete che lo hanno seguito, come Ethereum, Monero, ZCash, Ripple, Litecoin viste dal punto di vista dei cosiddetti “crypto crime”, cioè dei reati che coinvolgono possessori e utilizzatori delle criptovalute ma non solo, spesso anche ignare vittime. Il rischio spesso, infatti, è che le cryptocurrencies vengano utilizzate come tramite per il riciclaggio e l’incasso dei proventi dei reati più che come oggetto. Non solo, vittime degli attacchi sono sempre più spesso gli Exchange o coloro che si ritrovano a gestire quantità ingenti di denaro virtuale perché forniscono servizi di scambio a fronte di una commissione.

Il rischio, quindi, è sia dei privati sia delle aziende, che anche se non intenzionati a usufruire delle cripto monete si trovano magari vittime di estorsione a seguito di ransomware, furto di bitcoin, ethereum, litecoin o altre criptomonete oppure decidono d’investire in Bitcoin, Ethereum od operare in ambito smart contract, con rischi maggiori quanto maggiore è la superficie d’attacco. Così aziende e privati finiscono, sempre più spesso, a dover richiedere a causa dei crypto crime attività d’indagine forense sulle criptomonete a supporto delle indagini in corso da parte dell’Autorità Giudiziaria , indagini che talvolta portano all’esigenza di operare sequestro di bitcoin o altre criptomonete come il Bitcoin o altre Altcoin/ICO più recenti.

Durate l’intervento vedremo alcuni esempi reali di cripto crime ragionando sulle modalità con cui avvengono questi reati e quindi sui rischi che corrono le potenziali vittime, arrivando a delineare un insieme di contromisure per utilizzatori ed exchange utili per proteggere i propri asset digitali sia in ambito privato sia in quello corporate, con alcuni accenni alle potenzialità investigative derivate dalle nuove discipline della bitcoin intelligence e bitcoin forensics, ampliabili gradualmente anche ad altre criptomonete.

Per informazioni o iscrizioni, consigliamo di visitare il sito di ICT Security Magazine nella sezione dedicata al Forum ICT.

Questa sera, dalle 19:30 alle 21:30 si terrà a Milano il Meetup #AperiTech di ottobre del Blockchain Education Network Italia, un’iniziativa di Codemotion powered by LUISS ENLABS durante la quale si parla di temi relativi alle criptomonete e alla blockchain. Il ritrovo è presso la Sala LVG del Milano LUISS Hub, in Via Massimo D’Azeglio 3 a Milano. L’ingresso è gratuito ma è consigliata registrazione sul sito EventBrite.

Tema di questa serata intitolata “Quando il crimine paga tanto con poco: un’analisi tecnica dei recenti casi di sexting via mail con ricatto in bitcoin” saranno le email di spam che tutti abbiamo ricevuto negli ultimi mesi, contenenti una nuova e interessante forma di ricatto nella quale la vittima viene fatta intimorire con minacce più o meno credibili per ottenere il pagamento di un riscatto in bitcoin. Nella mail infatti i criminali cercano di persuadere la vittima a pagare il riscatto facendole credere di conoscere la sua password, il suo cellulare o mostrandole di aver bucato il suo account di posta elettronica, chiedendole poi un riscatto in bitcoin per impedire la diffusione del materiale prelevato illegalmente dai suoi dispositivi, inclusi presunti filmati ritraenti la webcam del computer durante la visione di presunti video pornografici.

La truffa in sé non è nuova e non si tratta di un ransomware, anche se viene richiesto un riscatto in bitcoin in cambio di qualcosa per le vittime. E’ però interessante come questa volta i tre argomenti utilizzati per convincere le vittime della realtà della minaccia abbiano fatto presa e in tanti abbiano pagato il riscatto, anche persone che non hanno utilizzato il PC per visionare filmati pornografici (o non hanno alcuna webcam sul sistema) ma sono stati intimoriti dal fatto che il presunto “hacker” dichiara di aver rubato tutti i dati presenti sulle mail e sul PC, come si evince dal seguente messaggio di spam di tipo sextorsion, che sta girando proprio in questi giorni:

Ciao!

Il mio nickname in darknet è smith51.

Ho hackerato questa cassetta postale più di sei mesi fa,

attraverso di esso ho infettato il tuo sistema operativo con un virus (trojan) creato da me e ti sto monitorando da molto tempo.Se non mi credi, per favore controlla ‘from address’ nella tua intestazione, vedrai che ti ho mandato una email dalla tua casella di posta.

Anche se hai cambiato la password, non importa, il mio virus ha intercettato tutti i dati di cache sul tuo computer

e automaticamente salvato l’accesso per me.Ho accesso a tutti i tuoi account, social network, email, cronologia di navigazione.

Di conseguenza, ho i dati di tutti i tuoi contatti, file dal tuo computer, foto e video.Sono rimasto molto colpito dai siti di contenuti intimi che occasionalmente visiti.

Hai una fantasia molto selvaggia, ti dico!Durante il passatempo e l’intrattenimento lì, ho fatto uno screenshot attraverso la fotocamera del tuo dispositivo, sincronizzandoti con quello che stai guardando.

Dio mio! Sei così divertente ed eccitato!Penso che tu non voglia che tutti i tuoi contatti ottengano questi file, giusto?

Se sei della stessa opinione, allora penso che 300$ sia un prezzo abbastanza onesto per distruggere il sudiciume che ho creato.Invia l’importo sopra indicato sul mio portafoglio BTC (bitcoin): 1KGjDZ7RFV39r2q1JeSpZAF5L3fnpuenmT

Non appena ricevuto l’importo di cui sopra, garantisco che i dati verranno eliminati, non ne ho bisogno.In caso contrario, questi file e la cronologia dei siti visitati otterranno tutti i tuoi contatti dal tuo dispositivo.

Ho anche salvato i log della tua corrispondenza. Tutti i tuoi contatti avranno accesso a loro!Dopo aver letto questa lettera hai 50 ore!

(Non appena ricevi questo messaggio, sarò informato a riguardo).Spero di averti insegnato una buona lezione.

Non essere così indifferente, visita solo risorse provate e non inserire le tue password ovunque!

In bocca al lupo!

Durante il talk analizzeremo come sono strutturati questi meccanismi estorsivi, le modalità con le quali i messaggi vengono inviati ai destinatari facendo credere loro di aver acceduto abusivamente alla loro casella di posta elettronica, il tipo di pagamento che viene richiesto, i motivi per i quali le minacce sono state ritenute credibili da parecchi di coloro che le hanno ricevute. Tramite tecniche di bitcoin forensics e intelligence, utilizzate in ambito investigativo ricostruiremo i wallet dei criminali e analizzeremo cosa è avvenuto sugli indirizzi bitcoin indicati dai ricattatori per il pagamento del riscatto, cercando di stimare i proventi di questo reato che sembra banale ma sta facendo incassare ai delinquenti forse più di quanto immaginavano.