Venerdì 15 gennaio 2021 ha avuto luogo il primo webinar sulla Forensic Readiness come risorsa strategica per la gestione del Data Breach, durante il quale vi è stata ampia adesione e partecipazione attiva che ha permesso utili e costruttivi confronti sugli argomenti trattati.

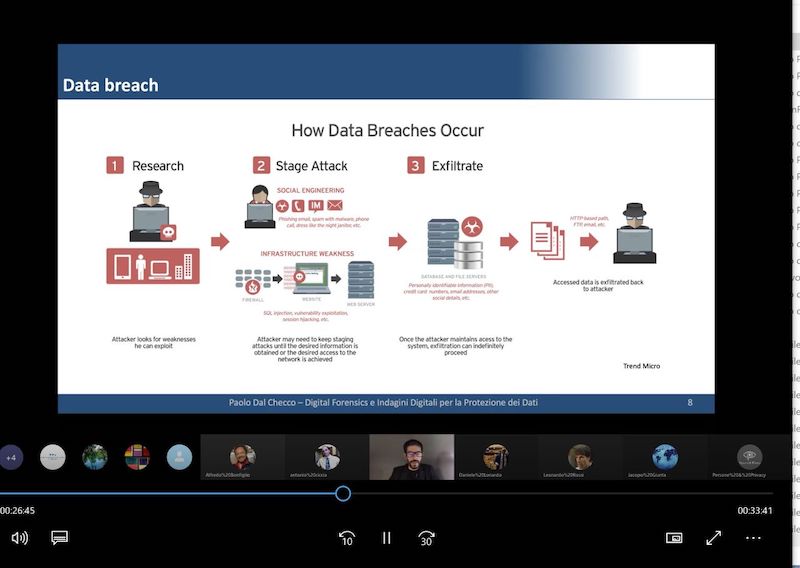

Durante il workshop è stata illustrata la problematica della gestione dei data breach, concentrandosi in particolare sulla compilazione della segnalazione al Garante e agli interessati, mostrando come una corretta conoscenza delle metodologie e strumenti d’informatica forense può aiutare a rispondere compiutamente e velocemente alle domande contenute nel modello fornito dal Garante, che da un paio di settimane è stato integrato anche da un questionario utile per valutare se un evento ha rilievo per la data protection e quindi deve essere segnalato a Garante e interessati.

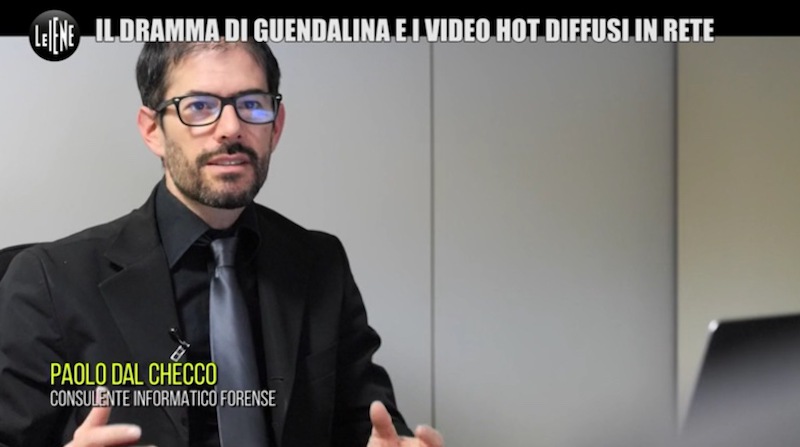

Il segreto per arrivare preparati all’eventualità di un data breach è conoscere in anticipo quali saranno le incombenze che verranno chiamati a gestire coloro che si occuperanno dell’analisi forense delle evidenze digitali. Analizzando l’esperienza di numerosi casi vissuti e perizie informatiche redatte in ambito d’incidenti informatici, quindi, è possibile inquadrare cosa è bene fare e cosa non fare per farsi trovare pronti e ben strutturati in caso di data breach, consolidando in sostanza una buona pratica di forensic readiness.

Il webinar ha incluso anche una breve esercitazione pratica durante la quale si è simulata la compilazione del modulo di segnalazione data breach al Garante nella quale, per ogni voce tecnica, ci si è concentrati sulle fonti da cui andrebbero attinti i dati richiesti e su come prepararsi ad averle a disposizione nel caso in cui, in futuro, dovessero servire.

Ciò che ci auspichiamo, insieme all’organizzazione del GDPR Day Masterclass 2021, è che i partecipanti possano aver beneficiato dei contenuti facendoli diventare un bagaglio che si dimostrerà utile se non essenziale durante la gestione d’incidenti informatici e data breach.

Vista la quantità di richieste d’iscrizione al GDPR Masterclass, ma la limitatezza dei posti per ogni sessione dovuti al fatto che si cerca di agevolare il confronto diretto tra partecipanti e relatore, a breve verranno pubblicate ulteriori date, così da permettere a chi è rimasto fuori da questo primo incontro di partecipare ai prossimi.