Questa sera, dalle 19:30 alle 21:30 si terrà a Milano il Meetup #AperiTech di ottobre del Blockchain Education Network Italia, un’iniziativa di Codemotion powered by LUISS ENLABS durante la quale si parla di temi relativi alle criptomonete e alla blockchain. Il ritrovo è presso la Sala LVG del Milano LUISS Hub, in Via Massimo D’Azeglio 3 a Milano. L’ingresso è gratuito ma è consigliata registrazione sul sito EventBrite.

Tema di questa serata intitolata “Quando il crimine paga tanto con poco: un’analisi tecnica dei recenti casi di sexting via mail con ricatto in bitcoin” saranno le email di spam che tutti abbiamo ricevuto negli ultimi mesi, contenenti una nuova e interessante forma di ricatto nella quale la vittima viene fatta intimorire con minacce più o meno credibili per ottenere il pagamento di un riscatto in bitcoin. Nella mail infatti i criminali cercano di persuadere la vittima a pagare il riscatto facendole credere di conoscere la sua password, il suo cellulare o mostrandole di aver bucato il suo account di posta elettronica, chiedendole poi un riscatto in bitcoin per impedire la diffusione del materiale prelevato illegalmente dai suoi dispositivi, inclusi presunti filmati ritraenti la webcam del computer durante la visione di presunti video pornografici.

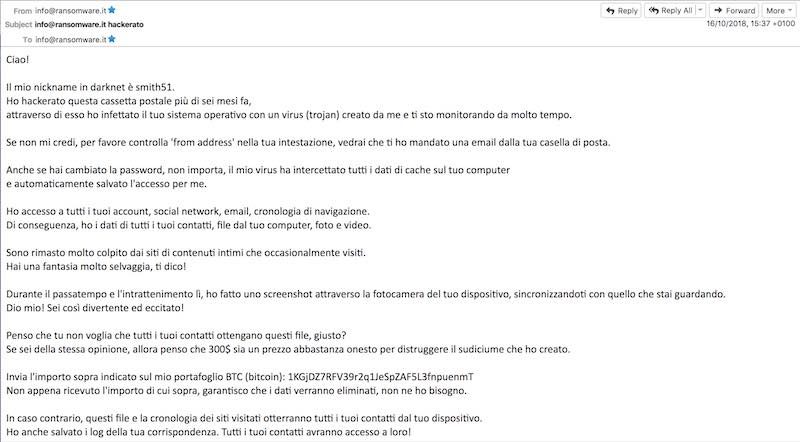

La truffa in sé non è nuova e non si tratta di un ransomware, anche se viene richiesto un riscatto in bitcoin in cambio di qualcosa per le vittime. E’ però interessante come questa volta i tre argomenti utilizzati per convincere le vittime della realtà della minaccia abbiano fatto presa e in tanti abbiano pagato il riscatto, anche persone che non hanno utilizzato il PC per visionare filmati pornografici (o non hanno alcuna webcam sul sistema) ma sono stati intimoriti dal fatto che il presunto “hacker” dichiara di aver rubato tutti i dati presenti sulle mail e sul PC, come si evince dal seguente messaggio di spam di tipo sextorsion, che sta girando proprio in questi giorni:

Ciao!

Il mio nickname in darknet è smith51.

Ho hackerato questa cassetta postale più di sei mesi fa,

attraverso di esso ho infettato il tuo sistema operativo con un virus (trojan) creato da me e ti sto monitorando da molto tempo.Se non mi credi, per favore controlla ‘from address’ nella tua intestazione, vedrai che ti ho mandato una email dalla tua casella di posta.

Anche se hai cambiato la password, non importa, il mio virus ha intercettato tutti i dati di cache sul tuo computer

e automaticamente salvato l’accesso per me.Ho accesso a tutti i tuoi account, social network, email, cronologia di navigazione.

Di conseguenza, ho i dati di tutti i tuoi contatti, file dal tuo computer, foto e video.Sono rimasto molto colpito dai siti di contenuti intimi che occasionalmente visiti.

Hai una fantasia molto selvaggia, ti dico!Durante il passatempo e l’intrattenimento lì, ho fatto uno screenshot attraverso la fotocamera del tuo dispositivo, sincronizzandoti con quello che stai guardando.

Dio mio! Sei così divertente ed eccitato!Penso che tu non voglia che tutti i tuoi contatti ottengano questi file, giusto?

Se sei della stessa opinione, allora penso che 300$ sia un prezzo abbastanza onesto per distruggere il sudiciume che ho creato.Invia l’importo sopra indicato sul mio portafoglio BTC (bitcoin): 1KGjDZ7RFV39r2q1JeSpZAF5L3fnpuenmT

Non appena ricevuto l’importo di cui sopra, garantisco che i dati verranno eliminati, non ne ho bisogno.In caso contrario, questi file e la cronologia dei siti visitati otterranno tutti i tuoi contatti dal tuo dispositivo.

Ho anche salvato i log della tua corrispondenza. Tutti i tuoi contatti avranno accesso a loro!Dopo aver letto questa lettera hai 50 ore!

(Non appena ricevi questo messaggio, sarò informato a riguardo).Spero di averti insegnato una buona lezione.

Non essere così indifferente, visita solo risorse provate e non inserire le tue password ovunque!

In bocca al lupo!

Durante il talk analizzeremo come sono strutturati questi meccanismi estorsivi, le modalità con le quali i messaggi vengono inviati ai destinatari facendo credere loro di aver acceduto abusivamente alla loro casella di posta elettronica, il tipo di pagamento che viene richiesto, i motivi per i quali le minacce sono state ritenute credibili da parecchi di coloro che le hanno ricevute. Tramite tecniche di bitcoin forensics e intelligence, utilizzate in ambito investigativo ricostruiremo i wallet dei criminali e analizzeremo cosa è avvenuto sugli indirizzi bitcoin indicati dai ricattatori per il pagamento del riscatto, cercando di stimare i proventi di questo reato che sembra banale ma sta facendo incassare ai delinquenti forse più di quanto immaginavano.