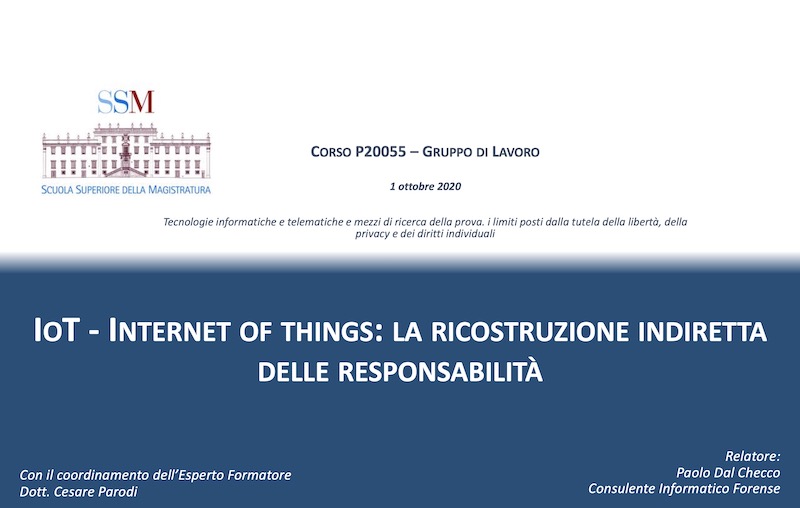

Continua la collaborazione con la Scuola Superiore di Magistratura per le attività di formazione nell’ambito dei corsi per magistrati, funzionari di Polizia e avvocati: quest’anno ho avuto l’onore di partecipare a come coordinatore del gruppo di lavoro su “Internet of things: la ricostruzione indiretta delle responsabilità” insieme alla Dott. ssa Liana Esposito, Sost. Procuratore della Repubblica presso il Tribunale di Napoli.

Il gruppo di lavoro rientrava all’interno del corso SSM su “Tecnologie informatiche e telematiche e mezzi di ricerca della prova. I limiti posti dalla tutela della libertà, della privacy e dei diritti individuali“, organizzato con cura e attenzione al particolare dal responsabile del corso Dott.Giuseppe Corasaniti e dagli esperti formatori Dott. Franco Pizzetti e Dott. Cesare Parodi.

Durante il corso sulle “Tecnologie informatiche e telematiche e mezzi di ricerca della prova“, sono intervenuti nomi autorevoli provenienti da diversi ambiti legati alla Giustizia hanno parlato di argomenti come tutela della persona, GDPR, diritti della difesa, prova digitale, cooperazione internazionale, IoT Forensics, perquisizione, ispezione, sequestro informatico, giurisdizione penale e competenze per i reati commessi in rete, captatore informatico, strumenti di ricerca e analisi della prova digitale, analisi di log e tabulati, indagini su siti web esteri, indagini su dark web e deep web, analisi e ricerca su posta elettronica e messaggistica, tutela dell’identità personale e contrasto ai sistemi di anonimizzazione online.

Il programma delle due giornate è stato decisamente ricco e ben strutturato, lo riporto integralmente come pubblicamente disponibile nel sito della Scuola Superiore di Magistratura perché può servire come spunto per ulteriori corsi con tematiche simili:

1 ottobre 2020

ore 8:45 – Connessione a teams e prove tecniche

Ore 9:00 – Apertura lavori ed illustrazione contenuti formativi del corso – Giuseppe Corasaniti – Componente del Comitato Direttivo della Scuola Superiore della Magistratura

Ore 9:15 – Saluti e presentazione degli esperti formatori – Franco Pizzetti e Cesare Parodi

TEMATICHE INTRODUTTIVE COMUNI

Prof.Franco PIZZETTI

Il delicato equilibro tra tutela della riservatezza, diritto di difesa, diritto all’informazione ed esigenze di indagine

9.45 -Tutela della persona, riservatezza ed esigenze investigative: il rispetto del GDPR nelle indagini tecnologiche ( con esempi pratici).

Avv. Giuseppe VACIAGO- Milano

Ore 10:15 – Tutela della riservatezza e diritti della difesa Prof. Luca Luparia Donati

11.00 Dibattito con prenotazione delle domande dei partecipanti tramite la chat di Teams

ORE 11.15 – LA PROVA DIGITALE Intervengono:

11.15 dr.ssa Valentina Sellaroli, Sost. Procura Torino

L’acquisizione della prova digitale: strumenti procedimentali e tecniche investigative

11.45 dr. Luca Pistorelli consigliere Corte di cassazione ;

La valutazione della prova digitale, tra evoluzione tecnologica e atipicità.

ore 12.15 – Dibattito con prenotazione delle domande dei partecipanti tramite la chat di teams

ore 12:30 – Sospensione dei lavori

Ore 14,30 – ricollegamento dei partecipanti a teams e riapertura dei lavori

APPROFONDIMENTI PER GRUPPI DI LAVORO

Ore 14:45

a) Le richieste di dati (attinenti le comunicazioni elettroniche) agli Internet service provider americani e la cooperazione internazionale con gli Stati Uniti in materia di cybercrime

INTERVENGONO

Kristina Ponce – magistrato del Cyber Team – Dipartimento di Giustizia a Washington

Christian PERRELLA, Trust and Safety EMEA Facebook

b- Internet of things: la ricostruzione indiretta delle responsabilità intervengono

Dr.ssa Liana ESPOSITO, sost. Procura Repubblica presso Tribunale di Napoli Paolo DAL CHECCO , consulente informatico

c- Perquisizione, ispezione, sequestro informatico. Problematiche tecnico-giuridiche.

interviene

dott. Luigi CUOMO , sost. Procuratore generale Corte di Cassazione

Ore 16,30 – report dei coordinatori dei gruppi di lavoro in videocollegamento con tutti i

partecipanti

Ore 17,30 – Dibattito finale con prenotazione delle domande dei partecipanti tramite la

chat di teams

Ore 18,00 – Chiusura lavori

2 ottobre 2020

ore 8:45 – Connessione a teams e prove tecniche Ore 9:00 –

La collaborazione internazionale in tema di indagini informatiche:

INTERVENGONO

Dr.ssa Teresa MAGNO- rappresentante presso Eurojust Il ruolo di Eurojust

Dr. Antonio BALSAMO, presidente della I Sezione della Corte di Assise e della Sezione Misure di Prevenzione presso il tribunale di Caltanissetta. Consigliere giuridico della Rappresentanza permanente di Italia presso le Nazioni Unite

La prova digitale e la convenzione di Palermo

Dr. Andrea VENEGONI , consigliere Corte di cassazione

Internet, giurisdizione penale e competenze : criteri di individuazione, anche in relazione alle possibilità di sequestro/inibizione dei siti.

Ore 10:30 – Dibattito con prenotazione delle domande dei partecipanti tramite la chat di

teams

Ore 10,45- IL CAPTATORE INFORMATICO:PROBLEMI GIURIDICI E TECNICI

Intervengono:

10.45 dr. Giuseppe BORRELLI- Procuratore della Repubblica di Salerno Il captatore informatico: problemi tecnici e giuridici

11.15 dr.Luigi GIORDANO, magistrato presso ufficio del massimario

Le indicazioni della S.C . in tema di captatore e di tutela della riservatezza in ambito penale

Ore 11:45 – Dibattito con prenotazione delle domande dei partecipanti tramite la chat di

teams

Ore 12:00 – Sospensione dei lavori

Ore 14:45 – ricollegamento dei partecipanti a teams e riapertura dei lavori

Ore 15,00 –

GLI STRUMENTI DI RICERCA E DI ANALISI DELLA PROVA DIGITALE: IL RUOLO DELLA P.G.

dr.ssa Nunzia Ciardi, direttore nazionale Polizia Comunicazioni dott. Ivano Gabrielli, direttore del Cnaipic (il centro nazionale per la protezione delle infrastrutture critiche)

ing Giuseppe Zuffanti, Polizia Comunicazioni Torino

TEMI

analisi log e tabulati, intercettazioni telematiche

Perquisizioni on line : sequestri su server esteri: problemi esecutivi

Indagini su siti web esteri: inibitoria tramite provider italiani

Cosa si può fare e non fare sul dark web e sul deep web: aspetti tecnico/operativi ( con riguardo al contrasto ad es al terrorismo)

Analisi e ricerca su posta elettronica e messaggistica

Analisi per tutela dell’ identità personale: come si identifica l’autore di una condotta on line? Che margini di sicurezza abbiamo?

Quali i sistemi di anonimizzazione utilizzati on line e come si contrastano

Come tracciare on line operazioni bancarie

Ore 16:45 – Dibattito con prenotazione delle domande dei partecipanti tramite la chat di

teams

Ore 17,15 – Dibattito finale con prenotazione delle domande dei partecipanti tramite la

chat di teams

Ore 18:00 – Fine Lavori