Il 13 maggio 2021, dalle ore 15:00 alle ore 18:00, ForensicNews e SecureNews organizzano il corso formativo online “CAPTATORE INFORMATICO: i profili di (il)legittimità e come funziona”, rivolto a investigatori privati, avvocati, digital forensics, tecnici informatici e criminologi forensi.

Nel corso del webinar sarà illustrata, in termini quanto più semplici e immediati, la cornice normativa e giuridica in cui si inserisce il captatore informatico (talvolta definito “trojan di Stato” o “malware di Stato”) e come esso funzioni tecnicamente.

La parte giuridica dell’intervento sarà curata dall’Avv. Piera Di Stefano, che ripercorrerà, insieme con i partecipanti, la genesi dell’impiego del captatore nelle indagini penali, come mezzo di ricerca della prova, il suo inquadramento nella giurisprudenza e la successiva regolamentazione legislativa. Il focus del webinar verterà, infatti, sui non pochi profili di legittimità dello strumento captativo, dal punto di vista della riserva di legge e delle garanzie costituzionali, e sui vari casi di inutilizzabilità del materiale investigativo raccolto con tale strumento di indagine.

Attraverso il captatore si realizzano infatti (anche) intercettazioni di comunicazioni tra presenti (cd. ambientali), per cui, mediante l’attivazione del microfono del telefono cellulare, è possibile captare le comunicazioni che avvengono in qualsiasi luogo il soggetto si rechi, portando con sé il dispositivo “infetto”, inclusi i luoghi di privata dimora. Questi ultimi, però, sono considerati espressione della libertà di domicilio, tutelata dall’art. 14 della Costituzione, che implica il diritto di preservare da interferenze esterne un determinato ambiente. La libertà di domicilio unitamente a quella della libertà e segretezza delle comunicazioni, protetta dall’art. 15 della Cost., sono espressioni del diritto alla riservatezza della persona e possono essere limitate soltanto per atto motivato dell’Autorità giudiziaria e nei casi espressamente previsti dalla legge.

Il mio contributo invece sarà dedicato agli aspetti tecnici dei captatori informatici, ai loro limiti, alle potenzialità, ai rischi, ai requisiti tecnici cui devono sottostare – spesso guidati da impostazioni giuridiche tutelanti la privacy – in modo da essere il più possibile efficienti e conformi alle normative.

Durante il webinar del 13 maggio parlerò infatti degli aspetti tecnici dei captatori, del loro funzionamento, dei princìpi su cui si basano, approfondendo in particolare i limiti della tecnologia e le ampie potenzialità di captazione di questi strumenti, che vengono di conseguenza sempre più regolamentati dalla legislazione vigente. I captatori informatici – spesso definiti “Trojan di Stato” – sono uno degli argomenti che suscitano maggior interesse sia in ambito tecnico che giuridico, perché sono strettamente legati a questioni importanti come la privacy, la riservatezza, i diritti dell’uomo, ma nel contempo anche alle esigenze investigative, di sicurezza nazionale e tutela di potenziali vittime.

I captatori non sono altro che dei software – dei programmi, in sostanza – più simili concettualmente a un malware che a normali App, benché talvolta possano usare normali App come vettori o mascherarsi dietro esse. Come qualunque programma, per PC/Mac o smartphone, i captatori assumono nell’immaginario comune spesso il ruolo di “virus” o “trojan” e per poter infettare un dispositivo e rimanere attivi devono sottostare ai vincoli imposti dal Sistema Operativo, che tende a essere sempre più restrittivo in quanto a permessi e potenzialità d’accesso delle applicazioni a tutela dell’utente.

Oltre a questi vincoli, esistono poi numerose altre problematiche, come il consumo eccessivo di energia, di banda Internet, di memoria o di spazio di archiviazione, che non devono andare a compromettere il dispositivo per non allarmare l’utilizzatore. Utilizzatore che potrebbe anche aver installato antivirus, firewall, anti-malware e sistemi di protezione atti a bloccare ulteriormente i tentativi di accesso da parte delle App, legittime o meno che siano.

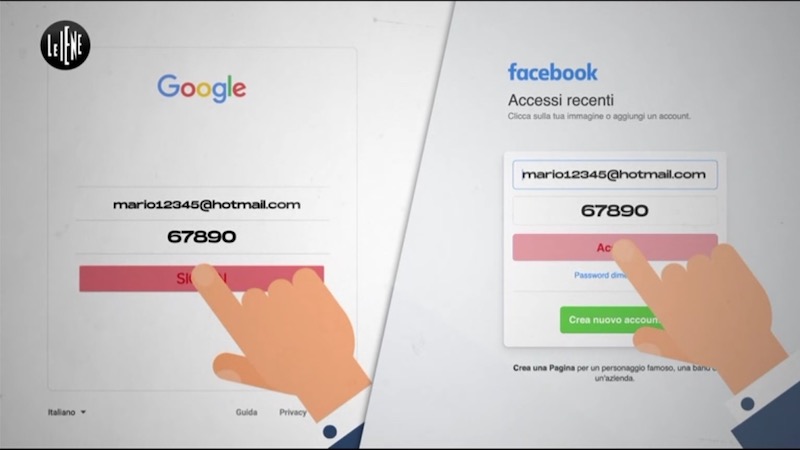

L’utilizzo in ambito investigativo è chiaramente di un’ampiezza tale da richiedere un’attenta regolamentazione, proprio perché tecnicamente il captatore può leggere, ascoltare, visionare in tempo reale tutto ciò che fa l’utente e vede sullo schermo, ma non solo. È possibile per i captatori, in linea generale, attivare le videocamere degli smartphone o la webcam del PC, registrare l’ambiente o le telefonate, vedere le password digitate, accedere alle chat di WhatsApp o agli SMS, conoscere la posizione geografica di un soggetto. Chiaramente tali potenzialità vanno regolamentate da un’attenta analisi delle reali necessità investigative sempre nel massimo rispetto dei diritti e delle libertà delle persone e degli ambiti entro i quali possono essere acquisiti i dati dell’ambiente in cui i soggetti stanno vivendo la loro vita privata o lavorativa.